Trabajando con los modulos de Recon-ng

Lo mejor de Recon-ng son sus modulos, en el post anterior hable de algun modulo por encima, mi idea en este articulo es centrarme en los modulos y sus funcionalidades.

Como ejecutar un modulo en Recon-ng

Para ejecutar un modulo en recon-ng hay que ejecutar los siguientes comandos:

1

2

3

4

[recon-ng][default] > show modules

[recon-ng][default] > use nombre_del_modulo

[recon-ng][default] > show info

[recon-ng][default] > run

- show modules para ver la lista de todos los modulos disponibles

- use nombre_del_modulo con esto entraremos dentro del modulo

- show info, para ver informacion del modulo y que necesitamos para ejecutarlo

- run, ejecutamos el modulo.

Modulos de Recon-ng en profundidad

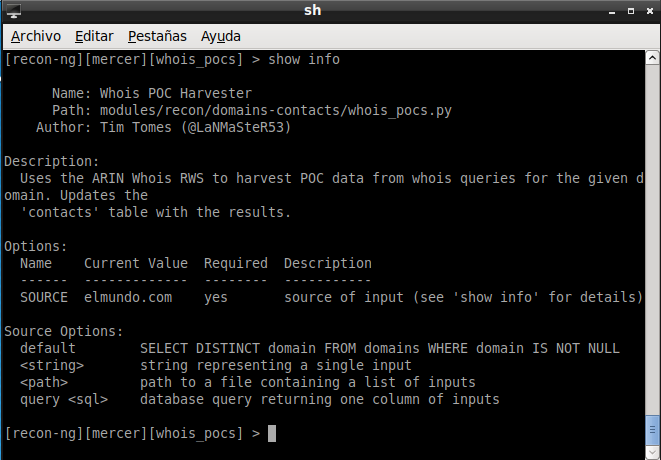

Antes de ejecutar cualquier modulo en Recon-ng, lo principal es ejecutar la opción show info, para ver que es lo que hace el modulo, y ver necesitamos para ejecutar el modulo, por ejemplo en la imagen, podemos ver un show info del modulo whois_pocs.

Como podeis ver, la informacion del modulo esta compuesta en varias secciones, son las mismas en todos los modulos. Las secciones son las siguientes:

-

Description, descripción de lo que hace el modulo.

-

Options, opciones de lo que necesita el modulo para trabajar correctamente, estas opciones se pueden rellenar mediante el comando set.

1

[recon-ng][default] > set source elmundo.com

- Source options, aqui podemos ver sobre que tabla cogera los registros, puede que esa tabla este vacia, ya que no la añamos rellenado antes, y de un error al ejecutar el modulo, o que queramos hacer una query en especial.

1

[recon-ng][default] > run select * from domains

Listado de modulos de Recon-ng

keys add nombre_key_api key Cuando ejecutamos show modules, la aplicación nos devuelve la lista que hay debajo, como puedes ver hay 5 categorias,

- Discovery

- Explotation, modulos de explotación

- Import, importacion de datos de fuentes externas

- Recon, todos los modulos de reconocimiento

- Reporting , para extraer los datos que hemos extraido de los modulos anteriores

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

30

31

32

33

34

35

36

37

38

39

40

41

42

43

44

45

46

47

48

49

50

51

52

53

54

55

56

57

58

59

60

61

62

63

64

65

66

67

68

69

70

71

72

73

74

75

76

77

78

79

80

81

82

83

84

85

86

87

88

89

90

91

92

93

94

95

96

97

98

99

100

101

102

103

104

105

Discovery

---------

discovery/info_disclosure/cache_snoop

discovery/info_disclosure/interesting_files

keys add nombre_key_api key

Exploitation

------------

exploitation/injection/command_injector

exploitation/injection/xpath_bruter

Import

------

import/csv_file

import/list

Recon

-----

recon/companies-contacts/bing_linkedin_cache

recon/companies-contacts/jigsaw/point_usage

recon/companies-contacts/jigsaw/purchase_contact

recon/companies-contacts/jigsaw/search_contacts

recon/companies-contacts/linkedin_auth

recon/companies-multi/github_miner

recon/companies-multi/whois_miner

recon/contacts-contacts/mailtester

recon/contacts-contacts/mangle

recon/contacts-contacts/unmangle

recon/contacts-credentials/hibp_breach

recon/contacts-credentials/hibp_paste

recon/contacts-domains/migrate_contacts

recon/contacts-profiles/fullcontact

recon/credentials-credentials/adobe

recon/credentials-credentials/bozocrack

recon/credentials-credentials/hashes_org

recon/domains-contacts/metacrawler

recon/domains-contacts/pgp_search

recon/domains-contacts/whois_pocs

recon/domains-credentials/pwnedlist/account_creds

recon/domains-credentials/pwnedlist/api_usage

recon/domains-credentials/pwnedlist/domain_creds

recon/domains-credentials/pwnedlist/domain_ispwned

recon/domains-credentials/pwnedlist/leak_lookup

recon/domains-credentials/pwnedlist/leaks_dump

recon/domains-domains/brute_suffix

recon/domains-hosts/bing_domain_api

recon/domains-hosts/bing_domain_web

recon/domains-hosts/brute_hosts

recon/domains-hosts/builtwith

recon/domains-hosts/certificate_transparency

recon/domains-hosts/google_site_api

recon/domains-hosts/google_site_web

recon/domains-hosts/hackertarget

recon/domains-hosts/mx_spf_ip

recon/domains-hosts/netcraft

recon/domains-hosts/shodan_hostname

recon/domains-hosts/ssl_san

recon/domains-hosts/threatcrowd

recon/domains-vulnerabilities/ghdb

recon/domains-vulnerabilities/punkspider

recon/domains-vulnerabilities/xssed

recon/domains-vulnerabilities/xssposed

recon/hosts-domains/migrate_hosts

recon/hosts-hosts/bing_ip

recon/hosts-hosts/freegeoip

recon/hosts-hosts/ipinfodb

recon/hosts-hosts/resolve

recon/hosts-hosts/reverse_resolve

recon/hosts-hosts/ssltools

recon/hosts-locations/migrate_hosts

recon/hosts-ports/shodan_ip

recon/locations-locations/geocode

recon/locations-locations/reverse_geocode

recon/locations-pushpins/flickr

recon/locations-pushpins/instagram

recon/locations-pushpins/picasa

recon/locations-pushpins/shodan

recon/locations-pushpins/twitter

recon/locations-pushpins/youtube

recon/netblocks-companies/whois_orgs

recon/netblocks-hosts/reverse_resolve

recon/netblocks-hosts/shodan_net

recon/netblocks-ports/census_2012

recon/netblocks-ports/censysio

recon/ports-hosts/migrate_ports

recon/profiles-contacts/dev_diver

recon/profiles-contacts/github_users

recon/profiles-profiles/namechk

recon/profiles-profiles/profiler

recon/profiles-profiles/twitter_mentioned

recon/profiles-profiles/twitter_mentions

recon/profiles-repositories/github_repos

recon/repositories-profiles/github_commits

recon/repositories-vulnerabilities/gists_search

recon/repositories-vulnerabilities/github_dorks

Reporting

---------

reporting/csv

reporting/html

reporting/json

reporting/list

reporting/proxifier

reporting/pushpin

reporting/xlsx

reporting/xml

Como te has podido fijar, la sección más grande, es la sección de Recon, esta internamente esta organizada por grupos (contactos, compañias, host, dominios) que esta relacionado con la tabla donde se van a añadir los datos.

API Keys

Como has podido ver, hay modulos, de facebook, linkedin, twitter, github, que requieren que añadamos una key de esa api para asi autentificarnos y poder usar el modulo.

Para hacerlo:

1

2

[recon-ng][default] > show keys

[recon-ng][default] > keys add nombre_key_api key

- show keys nos muestra todas las keys que tenemos disponibles para usar asi como el nombre de la key

- keys add este comando nos ayudara a añadir la key